PHPCMS V9 WAP模块注入漏洞

2940 点击·0 回帖

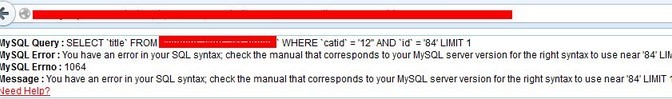

用到urldecode的变量,入库之前没有进行有效过滤,导致注入产生。 文件位置:/phpcms/modules/wap/index.php 漏洞函数:comment_list() 未过滤参数:$_GET['commentid'] 触发条件:开启WAP模块 触发漏洞:index.php?m=wap;c=index;a=comment_list;commentid=content_12%2527-84-1 截图: 图片:20121022102836766.jpg  备注: 由于下划线在此变量会被用于分割,因此构造注入条件比较困难(v9的表里有下划线,select * from v9_admin 时,下划线被叉掉了,但是不是全无办法)。另外,漏洞不止1个。 修复建议: 官方补丁已经升级请注意及时打补丁 | ||