ThinkSNS某应用跨站脚本攻击

2261 点击·0 回帖

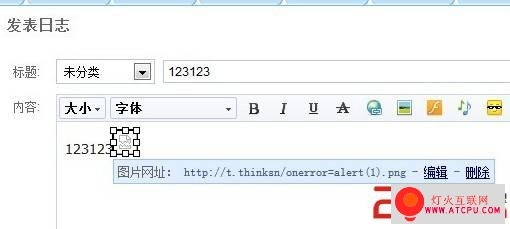

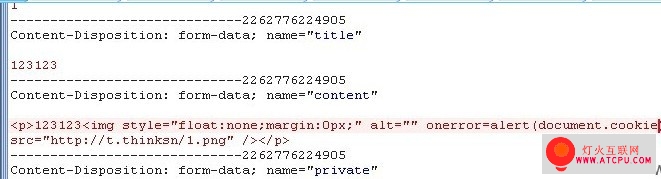

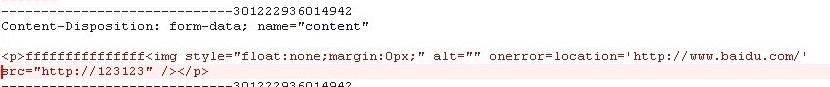

ThinkSNS某应用跨站脚本攻击,危害各种自愿上钩的用户 ThinkSNS发表日志可进行跨站脚本攻击,愿意看的都会中招 http://t.thinksns.com上进行测试 1.我们先随意插入一张网络图片 图片:20130223103048165.jpg  2.抓包,修改如下 图片:20130223103048518.jpg  3.发现document和cookie被滤掉了,但是测试location,果断成功 图片:20130223103048987.jpg  4.那就好办了,我们可以构造形如下面的链接(友情提示:这只是其中一种最直接的方式,不要滤了这种又不管其他了) 图片:20130223103048456.jpg  抓包修改 图片:20130223103048446.jpg  5.看下页面源码与效果 是的,插进去了,也跳转了 图片:20130223103048685.jpg  图片:20130223103051924.jpg  6.能干什么?看你怎么写脚本了~~~ 所谓愿者上钩,就是想看这篇日志的都会上钩!! … 修复方案: 你比我懂!! | ||