通达OA日志内容存储型XSS 可获取cookie

2562 点击·0 回帖

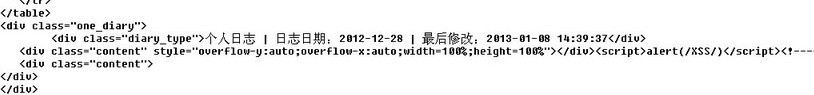

通达OA2013和2010版本,Office Anywhere 2013工作日志编辑页面存在存储型XSS,上级领导查看日志后能,可窃取到cookie 1、工作日志编辑页面 源码 绕过bypass 字符可构造XSS! 图片:20130223102528285.jpg  图片:20130223102528599.jpg  1、截取到得cookie 图片:20130223102529673.jpg  2、利用Cookie Injector 在支持同源策略条件下,替换cookie 登陆到Cookie用户ceshi2. 修复方案: 1、工作日志内容编辑页面过滤 2、http-only | ||