[CVE-2013-1763]Linux内核3.3-3.8本地提权漏洞

2426 点击·0 回帖

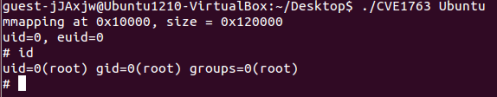

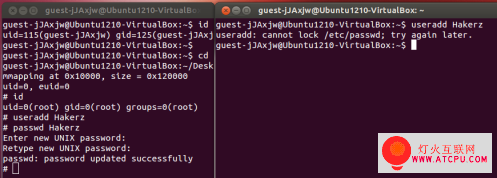

先来看一下我们的测试环境:ubuntu12.10 32bit 图片:20130311123054310.png  上周公布了一个Linux本地权限提升漏洞,利用Linux内核3.3到3.8版本,成功的使用允许攻击者获得root权限 访问Linux机器。我想用一个装在虚拟机的Ubuntu12.10的“guest用户”来提升权限。 图片:20130311123055313.png  可以看到从上图登录到Ubuntu 12.10并查看了guest用户权限。这个账户默认下是没设置密码的。 运行该漏洞创建的 ./CVE1763 图片:20130311123055165.png  运行“id”命令显示用户id(uid)0,或 root。 但是‘guest’用户是否获取了root权限呢,于是添加一个用户(Hakerz)来进行测试 打开两组Terminal,一个终端运行了上述漏洞文件,一个没有运行漏洞来创建用户 图片:20130311123056822.png  如图:右边的终端”guest用户”失败了,左边利用了提升用户权限等级的漏洞成功创建了用户(hakerz)。 这是问题Ubuntu已经发布了一个关于它的安全公告。他们已经开始提供了一个补丁来修复该漏洞。 所有您需要做的就是运行Ubuntu的更新管理器自动安装并修复。 立即更新您的Linux系统,特别是你允许公共guest用户访问。 POC下载:[SecurityFocus] | ||