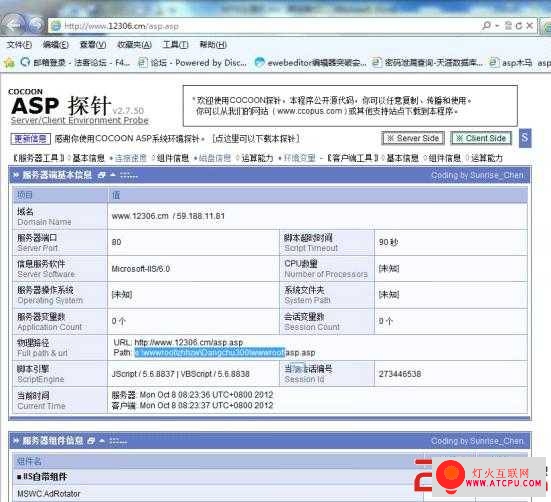

今天看新闻发现12306虚假站www.12306.cm,这种坑爹的玩意,准备和谐它打开主页www.12306.cm

貌似连接都是指向12306.cn,原来是骗流量的,居心不良黑之

大概看了下,貌似就几个页面,没发现利用的,google看了下也没有用信息,迂回思路转向

旁站,

找到一个企业站,类良精系统,很简单拿下后台,传马

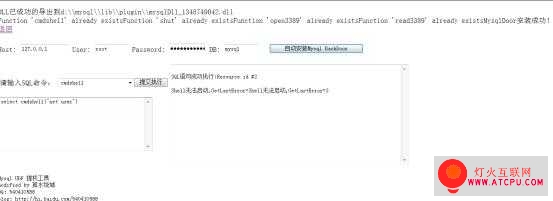

不支持WS,不支持ASPX,开放3306,于是转向MYSQL提权。

根据PHPinfo信息,找到MYSQL路径,D:\mysql\data\mysql

本以为很顺利。。结果CMDSHELL无法执行

下载USER.MYD破解之

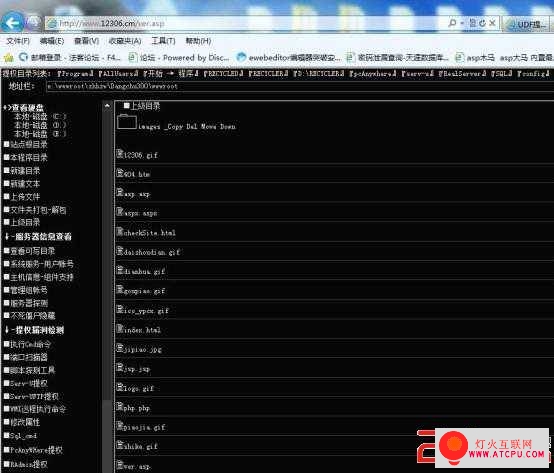

前面讲到可以注册表劫持和下载,这里都试过了,下载到启动项

远控木马,脚本,VBS,

重启后,都无法运行,sethc没有启动,放大镜劫持也失败。无奈之。。。

如果得到目标路径也可以下载木马到目标,思路再次转向主战,各种工具扫描,得到

利用下载函数

成功下载

文章是后写的,因为刚开始没有扫秒到

探测脚本,思路断了好几天,其间用ZEND反弹

CMDSHELL,发现没有任何杀毒,很是纠结,上传EXP溢出等,也无法运行,在这里就不

一一写出。大牛勿喷